Les protocoles utilisés et leurs faiblesses

Introduction

Dans le milieu industriel, les hommes ont toujours cherché à automatiser les tâches à réaliser. Les premiers systèmes automatisés remontent à l’Antiquité, mais ce n’est que pendant la révolution industrielle au XIXe siècle que l’automatisme s’imposa partout dans l’industrie. Les premiers automates ne communiquaient pas entre eux et étaient cantonnés à la réalisation d’une tâche précise sur une machine. Puis l’arrivée de la production en chaîne, principalement dans le milieu de l’automobile, a fait apparaître le besoin de synchroniser les tâches de production et la mise en place d’une surveillance du processus de fabrication. Il fallait donc que les systèmes automatisés puissent communiquer les uns avec les autres. Il fallait aussi que l’on puisse surveiller les étapes de fabrication, et donc avoir des tableaux de bord pour piloter la production.

À l’heure actuelle, quand on parle de communication, on entend beaucoup parler de réseau, et tout particulièrement du réseau Internet. Au bureau, à la maison, vous disposez d’ordinateurs, d’imprimantes, de tablettes interconnectés en réseau. La communication s’établit pratiquement uniquement à l’aide du réseau...

L’évolution des communications entre les matériels dans l’industrie

1. Problématique de l’évolution des matériels et de la sécurité

L’évolution des API (automate programmable industriel) est un enjeu majeur dans le secteur industriel. La progression des technologies est très rapide dans ce domaine, ce qui, par ailleurs, n’est pas sans poser problème pour la maintenance des parcs d’API. En effet, les automates sont souvent très robustes. Lors de l’installation du système de production, ceux-ci se retrouvent dans une armoire que l’on n’ouvre plus « tant que ça marche ». Cette situation est plus répandue pour les petites entreprises que pour les gros groupes, encore que... Mais que se passe-t-il en cas de panne ? Les pièces sont-elles toujours disponibles ? L’automate est-il toujours fabriqué ? Ces problématiques entraînent des arrêts de production qu’il faut absolument limiter dans le temps pour la survie de l’entreprise. La conséquence est que le problème est traité dans l’urgence et nécessite souvent une migration vers une technologie plus récente. C’est là que la reprise de production prime tellement que les notions de sécurité sont totalement omises. Attention, il faut préciser qu’il s’agit ici de sécurité au sens accès au système automatisé ; la sécurité des matériels et surtout des personnels étant régie par la loi, elle est rarement négligée.

Dans le cas d’une entreprise qui a pris conscience qu’il était nécessaire de faire évoluer son parc d’automates, il sera de toute façon impossible de tout changer en une fois. Il faudra en outre convaincre sa hiérarchie du bien-fondé de cette évolution. Là encore, c’est le gain de production engendré par la mise en service de nouveaux matériels qui va primer. La migration va donc se faire progressivement, avec un minimum d’arrêt de production. Des technologies différentes vont alors devoir cohabiter. Cet état peut là encore conduire à des problèmes de sécurité....

La couche physique

1. Introduction

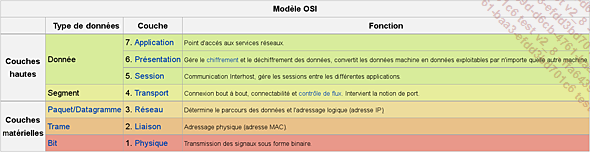

Vous avez vu précédemment qu’il existe plusieurs standards de communication présentant des fonctionnalités et des performances diverses dans un système automatisé. Certains bus intègrent la couche physique et d’autres ne s’occupent que de la communication au sens données. Pour bien comprendre les choses, il faut reprendre le modèle OSI dont vous trouvez une illustration ci-après.

Source Wikipédia

La couche 1, physique, s’occupe du support de l’information. Généralement, ce sont des câbles en cuivre dans les ateliers, la fibre optique faisant progressivement son apparition (elle ne sera pas traitée ici). Cette couche donne donc les spécifications électriques et la façon dont les bits qui vont composer la trame seront codés électriquement.

La couche 2, liaison, est souvent prise en charge par le bus de terrain. Elle s’occupe de l’accès au média.

Les couches 3, 4, 5 et 6 ne sont généralement pas intégrées aux bus de terrain.

La couche 7, applicative, est par contre prise en charge soit directement par le protocole comme dans AS-i, soit par la combinaison de deux protocoles. La partie application intègre les fonctions attendues par un réseau d’automates industriels comme la configuration des capteurs, leur interrogation, l’envoi d’ordres aux actionneurs, le déclenchement d’alarme, etc.

Par exemple, MODBUS s’appuie principalement sur une liaison série de type RS-485 intégrant la couche physique au niveau bit. On parle de « MODBUS over serial line ». Mais quand un réseau Ethernet TCP/IP est disponible, MODBUS peut aussi être utilisé sur ce réseau. On parle alors de « MODBUS over TCP/IP ».

Il faut avoir à l’esprit qu’un protocole de communication industriel va couvrir une partie des couches du modèle OSI mais rarement les sept. Ce sera une combinaison de plusieurs protocoles qui permettra de couvrir l’ensemble quand cela est nécessaire, par exemple MODBUS+ sur RS-485.

Nous présentons dans la suite de ce chapitre, avec une profondeur technique limitée mais suffisante, quelques exemples détaillés de protocoles sans...

Les protocoles des niveaux supérieurs des réseaux de terrain

1. Présentation

Jusqu’à présent, vous avez vu des protocoles au niveau accès physique et liaison, c’est-à-dire sur les couches 1 et 2 du modèle OSI. Bien entendu, certains protocoles intègrent plusieurs couches comme PROFIBUS qui couvre les couches 1, 2 et 7. Il en est de même pour AS-i qui présente une couche 7 (applicative) avec des codes de commande, par exemple. L’idée de séparer dans cet ouvrage les protocoles en couches, surtout la partie accès physique et le reste, est volontaire afin d’aborder la partie sécurité. Attention, ici la partie sécurité des protocoles doit être comprise au sens de piratage possible et non de la sécurité des installations industrielles correspondant plus à la protection des biens, des personnes et de la continuité de production.

Il existe un grand nombre de protocoles de communication au niveau applicatif avec des spécifications correspondant aux fonctions que doivent remplir les organes d’automatisation. Cet ouvrage présente les plus répandus et les plus utilisés actuellement. Chaque protocole correspond à une norme généralement lourde faisant parfois plusieurs centaines de pages et nécessitant un long apprentissage avant d’en acquérir une bonne maîtrise. De plus, des connaissances en automatisme industriel sont très vite nécessaires pour bien comprendre ces normes. L’objectif de cet ouvrage n’étant pas de former des automaticiens mais de sensibiliser aux problématiques de sécurité que peuvent présenter les réseaux industriels, vous allez découvrir les éléments essentiels de chaque protocole sans entrer dans les détails. L’idée est de vous donner ici une vision de l’utilisation de ceux-ci, de comprendre à quel niveau ils se situent dans un système automatisé industriel et de savoir quel type d’information est transporté. Vous aurez ainsi les connaissances utiles à la compréhension des attaques qui peuvent être conduites sur les réseaux industriels.

2. PROFIBUS

PROFIBUS est un standard de communication ouvert très répandu...

Les attaques de bus industriels

1. Constatations

On constate que la sécurité, au sens protection des données, n’est pas un élément pris en compte dans le développement des réseaux industriels. La préoccupation principale des concepteurs est de répondre aux évolutions de l’automatisation. De plus, le piratage informatique et les notions de cyberdéfense étaient à l’époque de la conception de ces réseaux des considérations bien lointaines voire inexistantes. Par contre, pour rappel, la notion de sécurité des personnes et des matériels est quant à elle parfaitement prise en compte et il ne faut surtout pas confondre. Cela peut paraître lourd d’insister sur cette différence mais c’est extrêmement important quand vous parlez de sécurité à un automaticien qui fera la confusion. Un dialogue de sourds peut alors s’instaurer et conduire à des incompréhensions qui aggraveront la sécurité du système au sens cyberdéfense des réseaux industriels.

Vous allez voir dans ce qui suit quelques scénarios appliqués aux connaissances que vous avez acquises dans les sections précédentes. Cet ouvrage vous présentera aussi d’autres exemples et possibilités d’attaques dans les autres chapitres....

Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations