Les politiques et mesures de sécurité

Introduction

La mise en place d’une logique de gouvernance de la sécurité dans une organisation suppose la réalisation d’une documentation assez conséquente. La norme oblige en effet à produire des informations documentées à l’appui de la mise en œuvre de ses clauses 4 à 10, ainsi que les informations documentées que l’organisation juge nécessaires à l’efficacité du système de management de la sécurité de l’information.

Cette documentation s’adresse aux trois chaînes (hiérarchique, fonctionnelle et opérationnelle) de l’organisation telles que définies précédemment.

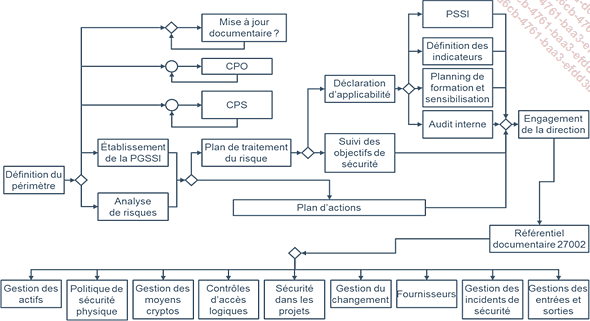

Le schéma ci-dessous, sans souci d’exhaustivité quant à la collection documentaire à réaliser qui dépend bien sûr de la taille de l’organisme, illustre cette nécessité de disposer :

-

de documents de niveaux stratégique et fonctionnel en support essentiellement à la logique de gouvernance ;

-

de documents de niveau opérationnel, en support à la définition, la mise en œuvre et au contrôle des mesures de sécurité.

Documentation

Au cœur de cette collection documentaire, il est deux documents que l’on peut qualifier de fondateurs. Ce sont la politique de gouvernance et la politique de sécurité des systèmes d’information. Ce chapitre est dévolu à ces politiques et aux éléments à prendre en considération pour les formaliser de manière optimale, afin qu’ils soient ce qu’ils...

Politique de gouvernance et politique de sécurité

La politique de gouvernance de la sécurité est définie dans la norme ISO 27000 comme les intentions et orientations générales d’un organisme, relatives à la sécurité, telles qu’officiellement formulées par la Direction.

Cette définition, reprise de l’ISO 9000, adresse explicitement la chaîne stratégique : définition des intentions et orientations générales officiellement formulées par la Direction. Un point d’ancrage donc, la Direction ; un objectif, la définition du cadre dans lequel va s’inscrire la logique de gouvernance : les objectifs sont identifiés, les grandes lignes définies, ainsi que les éléments permettant de reporter et de s’assurer de l’approche de ces objectifs et de l’amélioration de leur atteinte.

La politique de sécurité des systèmes d’information consiste en un ensemble de règles définies pour atteindre et maintenir un certain niveau de sécurité. Elle s’adresse à la chaîne opérationnelle, qui doit s’approprier les règles de la politique, les décliner opérationnellement, en assurer la mise en œuvre et le suivi. La politique de sécurité s’inscrit donc dans le cadre énoncé par la politique de gouvernance et définit les règles nécessaires et suffisantes pour atteindre les objectifs énoncés dans le respect des grandes lignes mises en place.

Dans la pratique, la rédaction de la politique...

Bonnes pratiques de définition d’une politique de gouvernance

Abandonnons un peu le conceptuel pour revenir à un pragmatisme plus en phase avec nos origines rurales. Parce qu’enfin, une fois que l’on s’est accordé sur l’objectif de manger plus sainement, il convient de savoir si c’est dans nos moyens, en accord avec les besoins de croissance des uns et des autres, définir les menus, faire les courses et la cuisine. Il en va de même avec la gouvernance de la sécurité. Définir des objectifs est une chose, les décliner de manière opérationnelle en est une autre.

1. Préciser les objectifs

La direction a donc exprimé un objectif stratégique, fruit d’une réflexion assurément mûrie.

Sans aller supposer qu’un directeur général puisse avoir des côtés versatiles, il convient dans un premier temps de s’assurer de notre bonne compréhension de l’objectif formulé par la Direction, des enjeux qu’il représente ou des raisons motivant cette décision. Un entretien avec la Direction est donc indispensable afin d’être certain de bien maîtriser les tenants et les aboutissants. S’agit-il d’améliorer la sécurité pour être en conformité avec des exigences réglementaires, pour répondre aux exigences de grands donneurs d’ordre, pour aller vers de nouveaux marchés contraints, pour accroître sa visibilité à l’international, pour satisfaire des actionnaires ? Cet objectif porte-t-il sur l’ensemble de la structure ou des métiers particuliers ?...

Bonnes pratiques de rédaction d’une politique de sécurité

Il a été précédemment posé la définition suivante : la politique de sécurité des systèmes d’information consiste en un ensemble de règles définies pour atteindre et maintenir un certain niveau de sécurité.

Il convient donc en premier lieu de définir le niveau de sécurité requis, afin de spécifier les mesures de sécurité nécessaires pour atteindre ce niveau. C’est le sens des volets contextuel et analyse de risques de la gouvernance : des objectifs stratégiques ont été définis, déclinés en objectifs de sécurité qu’il convient d’atteindre. Cela définit le niveau cible, dans le respect des contraintes que constituent les exigences réglementaires et contractuelles.

Ce point mérite sans doute quelques explications. Le niveau de sécurité cible est le fait de trois composantes :

-

Les exigences réglementaires en premier lieu, qui s’imposent à l’organisation et définissent un niveau de sécurité minimum : des mesures sont obligatoires pour traiter de données personnelles, pour héberger des données de santé, pour opérer des systèmes d’importance vitale… Il n’est pas possible de s’y soustraire, ni légalement ni normativement. La politique de sécurité se doit donc d’intégrer ces exigences, ou plus précisément de décliner ces exigences en fonction des spécificités...

Points clés d’une politique de sécurité : les pratiques ISO 27002

À titre d’exemple du contenu d’une politique de sécurité, il est ici proposé de parcourir les pratiques présentées dans le standard ISO 27002, sur la base desquelles ont rédigées bon nombre de politiques de sécurité. Il n’est pas fait obligation par la norme ISO 27001 de sélectionner les mesures dans le référentiel ISO 27002. Selon son contexte métier, selon ses obligations réglementaires, il sera plus judicieux de se référer à des référentiels plus spécialisés et mieux adaptés à l’organisation. L’ISO a par exemple dérivé du standard 27002 des listes de bonnes pratiques contextuelles : banque, industrie, etc. Dans tous les cas, il est obligatoire de se référer pour une certification au référentiel de référence (27002 pour la certification 27001, HDS pour la certification HDS, 27002 complétée pour la certification 27701) afin de contrôler qu’il n’a pas été omis d’éléments importants dans la politique et de se positionner par rapport à des exigences largement partagées au niveau mondial.

L’ISO 27002 comprend 14 chapitres, 35 catégories et 114 mesures qui présentent une couverture assez globale de ce que doit comprendre une politique de sécurité ; elle adresse globalement les volets techniques, managériaux, procéduraux et organisationnels de la problématique.

1. Chapitre 5 :...

Du caractère virtuel d’une politique de sécurité

En conclusion de cette présentation de la notion de politique de sécurité, il est important de considérer un dernier aspect fondamental, qui est le caractère très souvent virtuel d’une politique de sécurité. Revenons à la définition donnée : la politique de sécurité des systèmes d’information consiste en un ensemble de règles définies pour atteindre et maintenir un certain niveau de sécurité. Il s’agit donc là d’un document de spécifications, qui ne traduit en rien la réalité de sa mise en œuvre.

Cela ne signifie pas que toutes les mesures de la politique de sécurité ne sont pas appliquées, mais simplement que certaines ne le sont peut-être pas encore. La politique spécifie les mesures à mettre en place pour atteindre un niveau de sécurité, elle ne distingue pas celles qui sont déjà en place de celles qui ne le sont pas encore. Il s’agit là encore d’un engagement, pour, à terme, mettre en place ces mesures, les améliorer de manière à atteindre et maintenir le niveau de sécurité ciblé.

Il convient donc de relativiser la portée d’une politique de sécurité, en analysant, conjointement à la politique, deux éléments complémentaires :

-

La déclaration d’applicabilité qui constitue une première piste, puisqu’elle trace, au regard du référentiel retenu (HDS, 27002, 27701)...

Rappel des points clés

Ce chapitre est consacré aux deux documents fondateurs de la gouvernance de la sécurité dans une organisation que constituent la politique de gouvernance d’une part, et la politique de sécurité du système d’information d’autre part.

La politique de gouvernance de la sécurité est définie dans la norme ISO 27000 comme les intentions et orientations générales d’un organisme, relatives à la sécurité, telles qu’officiellement formulées par la Direction. Elle s’adresse à la chaîne stratégique, et adresse globalement les réponses apportées par l’organisation aux clauses 4 à 10 de la norme ISO 27001 : objectifs stratégiques et leur déclinaison en objectifs de sécurité, enjeux et contexte, domaine d’application, stratégie de gestion des risques, comitologie, sensibilisation et formation, audit interne, évaluation, communication et amélioration continue.

Ce document définit les engagements de la direction au regard de la gouvernance et, en retour, les engagements des directions impliquées. Afin que ces directions soient en mesure de se prononcer sur la portée des engagements pris, il est conseillé de réaliser au préalable un état des lieux afin d’analyser la maturité de l’organisation au regard des exigences de la norme, de mesurer le reste à faire et d’évaluer la capacité et la volonté des Directions à s’investir dans ce projet.

La politique de sécurité des systèmes d’information...

Cas pratique : quelques conseils en matière de politique

Cette section propose quelques conseils à prendre en considération dans la formulation de politique de sécurité.

Documentation

Il convient de ne pas faire de la documentation pour la documentation. Il nous a été donné de travailler avec des PME ne disposant que d’un informaticien pour l’exploitation de son système. Cela constitue certes un risque en termes de disponibilité des ressources, que l’organisation a accepté. Par suite, il n’est pas vraiment utile de documenter à loisir des procédures d’exploitation pour une seule personne. De même, la norme n’émet pas d’exigences quant à la forme de la documentation ; il peut s’agir de fiches ou de quelques lignes dans un wiki.

Organisation

Là également, l’organisation doit être adaptée à la taille de la structure. Cela ne surprendra personne qu’un responsable de développement soit également en charge de la mise en production pour des équipes réduites.

Sécurité des ressources humaines

Une population souvent négligée sur ce thème est celle des sous-traitants, parfois celle des stagiaires. En ce qui concerne les sous-traitants, la direction des ressources humaines n’en a souvent pas connaissance. Il lui est donc difficile d’organiser pour cette population des sensibilisations, des formations, gérer les sorties… Dans une moindre mesure, les stagiaires, du fait de leur passage limité dans l’entreprise, échappent souvent aux sensibilisations...

Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations