Microsoft 365 Defender

Introduction

Ce livre sera basé sur le modèle de sécurité de Microsoft présenté à la conférence Microsoft Ignite 2020 qui se nomme Microsoft Defender, anciennement nommé Microsoft Threat Protection.

Ce modèle a pour but d’aider les entreprises et organisations à sécuriser leur système d’information et leur environnement cloud au niveau de toutes les briques qui les composent.

Le modèle Microsoft Defender va servir de base de travail afin d’offrir aux lecteurs toutes les bonnes pratiques à mettre en œuvre pour sécuriser un environnement cloud ou hybride Microsoft (Azure et/ou Microsoft 365) en se basant sur le Zero Trust model.

De plus, Microsoft Defender offre la capacité de faire du SecOps, ce qui permettrait aux équipes de sécurité et d’exploitation de travailler ensemble de manière intelligente en proposant des outils via une seule et unique console afin d’établir un plan qui se base sur la détection, la prévention et l’analyse.

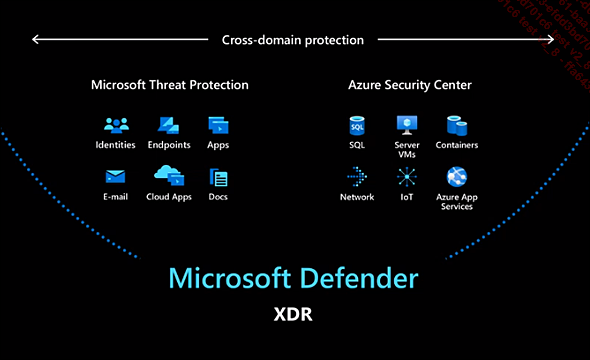

Avec ce nouveau modèle Microsoft Defender, Microsoft apporte une nouvelle approche XDR (Extended Detection and Response) qui permet d’offrir aux équipes de sécurité une longueur d’avance sur les attaquants grâce à une détection sophistiquée, intelligente et surtout une capacité à briser et solutionner les attaques de manière très rapide.

L’offre de Microsoft XDR est composée de Microsoft 365 Defender et Azure Defender remplaçant les fonctionnalités Threat Protection, et Azure Security Center.

L’offre XDR Microsoft Defender propose une protection cross-plateform entre les deux offres cloud, Microsoft 365 et Microsoft Azure comme on peut le voir dans cette image :

Source : Microsoft Ignite 2020

Avec ce nouveau modèle, Microsoft apporte quelques modifications aux noms de certains de ses produits :

|

Ancien nom |

Nouveau nom |

Produit |

|

Microsoft Defender Advanced Threat Protection (MDATP) |

Microsoft Defender for Endpoint |

Antivirus Threat Protection Microsoft (Windows 10) |

|

Office 365 Advanced Threat Protection (Office 365 ATP) |

Microsoft Defender for Office 365 |

Protection Exchange Online avancée (machine learning, anti-spam, anti-phishing, safe link, etc.) |

|

Azure Advanced Threat... |

Point sur les licences

Avant d’aller plus loin, nous allons aborder un point important : les licences Microsoft. En effet, il est important d’expliquer les modes de licences Microsoft 365 chez Microsoft car certains produits ne sont disponibles qu’avec des licences particulières.

Ce point sur les licences est valable au moment de l’écriture du livre, à savoir octobre 2020.

1. Microsoft 365

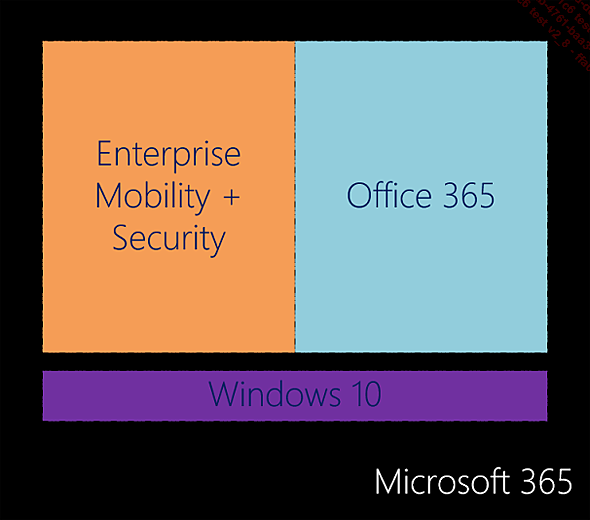

Microsoft 365 est une suite qui permet d’apporter aux entreprises des solutions de productivité, avec de la mobilité et de la sécurité.

Microsoft 365 est une suite composée de plusieurs produits :

-

Office 365

-

Enterprise Mobility + Security

-

Windows 10

Microsoft 365 offre plusieurs niveaux de licence en fonction de chaque domaine.

Pour la partie grande entreprise :

-

Microsoft 365 F1

-

Microsoft 365 E3

-

Microsoft 365 E5

Pour la partie PME/Business :

-

Microsoft 365 Business

Pour la partie éducation :

-

Microsoft 365 A3

-

Microsoft 365 A5

Nous allons aller plus loin et étudier plus en détail pour chaque produit Microsoft 365 les différents plans proposés en nous concentrant uniquement sur les offres d’entreprise, à savoir les plans E3 et E5.

Microsoft 365 E3 offre :

-

Office 365 E3

-

Enterprise Mobility + Security - EMS E3

-

Windows 10 E3

Microsoft 365 E5 offre :

-

Office 365 E5

-

Enterprise Mobility + Security - EMS E5

-

Windows 10 E5

2. Enterprise Mobility + Security

Enterprise Mobility + Security (EMS) est une offre de mobilité et de sécurité proposée par Microsoft qui, intégrée à Windows 10, permet de proposer un tout nouveau mode de gestion des postes de travail et de l’environnement...

Modèle de sécurité cloud Microsoft

Au fur et à mesure des années et des projets cloud, en tant que consultant, l’auteur a pu voir plusieurs projets, avec différents contextes et niveaux de complexité. Ceci lui a permis de construire un modèle de sécurité qui permet d’offrir aux entreprises toute la sécurité nécessaire dans leurs environnements cloud Azure et Microsoft 365.

Dans cette section, le lecteur va apprendre à apporter une stratégie de sécurité qui s’applique à toutes les couches d’un système cloud, à savoir de la donnée, jusqu’au tenant global Microsoft Azure et Microsoft 365, tout en passant par les appareils et périphériques.

Comme évoqué dans le chapitre précédent, ce modèle de sécurité sera basé sur le modèle Zero Trust de Microsoft.

1. Le modèle Zero Trust

Microsoft Defender est basé sur le Zero Trust model de Microsoft qui offre un monde cloud mobile et sécurisé au niveau de plusieurs couches.

Le Zero Trust est un modèle qui permet d’établir une stratégie de sécurité autour des produits présents dans Microsoft Defender afin de renforcer la sécurité des environnements cloud et hybrides tout en offrant aux utilisateurs une expérience intuitive qui leur permet d’être plus productifs et mobiles.

Grâce à ce modèle de sécurité, on peut établir un framework de sécurité qui va apporter une sécurité de bout en bout sur les environnements cloud et cloud hybrides.

Le modèle Zero Trust de Microsoft est basé sur le principe "Never Trust, Always Verify" permettant d’aider les entreprises à sécuriser leur environnement cloud en agissant sur plusieurs vecteurs comme les appareils inconnus, les mouvements latéraux, l’identité, etc. Il va donner aux entreprises la feuille de route afin d’agir et de sécuriser toutes les briques d’un système cloud et cloud hybride comme vu lors de l’introduction de Microsoft Defender (identité, applications, appareils d’accès, données et l’infrastructure)....

Introduction à Microsoft 365

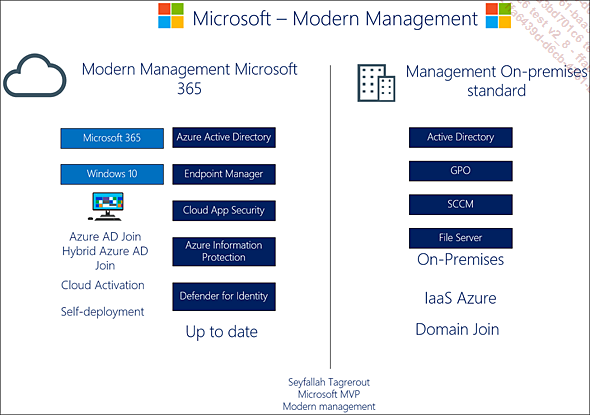

Microsoft sort lors de l’inspire 2017 la suite Microsoft 365 qui regroupe comme évoqué plus haut la suite Office 365, Enterprise Mobility + Security et Windows 10. En proposant ce combo, Microsoft permet aux entreprises d’avoir un environnement cloud mobile, sécurisée et surtout basée sur le "modern management".

La partie licence est traitée précédemment dans la section Point sur les licences.

Microsoft 365 offre la possibilité aux utilisateurs d’être plus productifs et mobiles, tout en garantissant la sécurité de leurs données et appareils.

Avec le modern workplace, Microsoft 365 offre un environnement "up to date" à l’utilisateur avec une expérience utilisateur sans précédent.

Voici une illustration qui résume le modern workplace avec Microsoft 365 :

Le modern management commence tout d’abord par une étape clé : l’extension de l’annuaire Active Directory On-premises vers Azure Active Directory. Cette action a pour conséquence d’hybrider les utilisateurs, permettant l’utilisation d’une identité commune pour tous les services et applications cloud de l’entreprise.

Bien entendu, nous pouvons rencontrer des cas dans lesquels l’entreprise ne dispose pas d’annuaire interne Active...

Enterprise Mobility + Security

Enterprise Microsoft + Security est une suite de produits fournie par Microsoft afin de proposer aux entreprises un système d’information mobile, productif, flexible et sécurisé.

Cette suite est composée des solutions suivantes :

-

Microsoft Azure Active Directory

-

Microsoft Azure Information Protection

-

Microsoft Advanced Threat Analytics

-

Microsoft Endpoint Manager

-

Microsoft Cloud App Security

La section suivante présente rapidement chaque élément composant cette suite EMS, puis à l’issue de cette présentation, nous rentrerons dans le vif du sujet avec la mise en œuvre du bac à sable qui va permettre au lecteur de réaliser toutes les démonstrations proposées dans le livre.

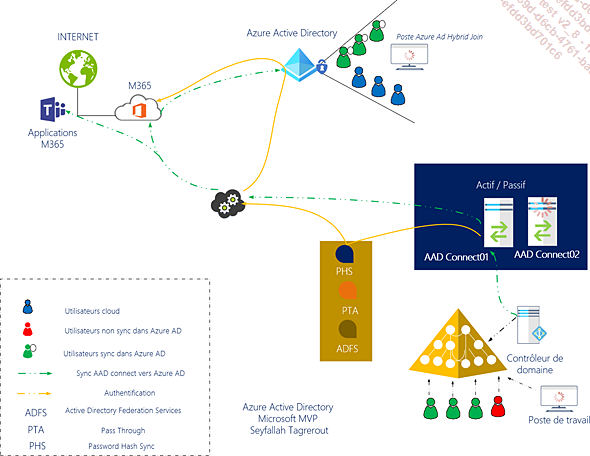

1. Azure Active Directory

Azure Active Directory est la pièce centrale de cette suite qui, comme vous le savez, permet de gérer l’identité de tous les utilisateurs du système d’information cloud. Elle peut être présente seulement dans le cloud ou alors étendue depuis un annuaire Active Directory local.

Le schéma suivant montre Azure AD avec une identité étendue depuis un annuaire Active Directory local, permettant ainsi de synchroniser ses utilisateurs afin qu’ils puissent profiter des services cloud.

On peut remarquer également la présence d’identités cloud, c’est-à-dire des comptes utilisateurs uniquement créés dans Azure Active Directory.

2. Azure Information Protection

Azure Information Protection est une solution qui permet de classer les données au sein des systèmes d’information, comme des documents, des e-mails, etc. Azure Information Protection permet également de chiffrer ces informations afin d’apporter de la sécurité au niveau de la consultation...

Présentation du bac à sable

Dans cette section, nous allons préparer le bac à sable qui va permettre au lecteur de suivre et de réaliser toutes les actions présentes dans cet ouvrage.

Le bac à sable comporte plusieurs parties :

-

La partie Azure

-

La partie Microsoft 365

-

La partie EMS

-

La partie infrastructure avec les machines virtuelles serveurs

-

La partie réseau (configuration des adresses IP de tous les composants)

Il est possible également de suivre le livre uniquement avec une identité cloud provenant d’Azure Active Directory.

1. Partie Azure

Notre bac à sable sera entièrement hébergé sur Microsoft Azure. Bien entendu, le lecteur peut créer son bac à sable directement sur des serveurs On-premises via une plateforme de virtualisation comme Hyper-V.

Avant de commencer, l’environnement Azure doit être préparé ; nous allons ainsi préparer toutes les briques suivantes :

-

Les groupes de ressources

-

Les réseaux virtuels

-

Les sous-réseaux

-

Les NSG (Network Security Group)

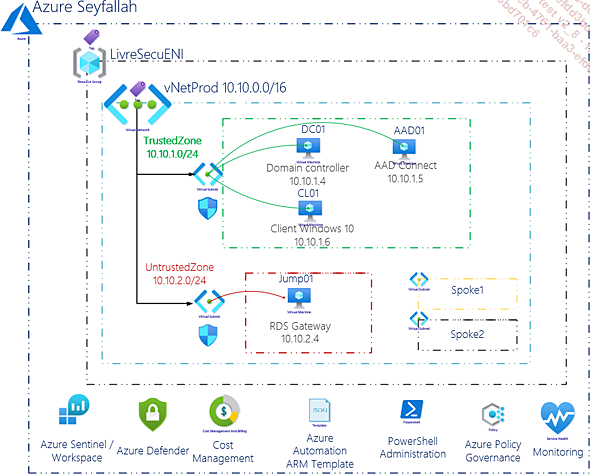

Voici la base de notre architecture simple dans Azure :

Description de l’environnement :

L’environnement Azure va nous servir à héberger les machines virtuelles pour la partie Active Directory, dont le serveur AAD Connect. Dans cet environnement, nous allons retrouver :

-

des Groupes de ressources

-

une architecture Hub and Spoke de réseau virtuel

-

un Azure Security Center (cette partie sera également détaillée dans le chapitre Microsoft Azure)

-

un Azure Sentinel (cette partie sera également détaillée dans le chapitre Microsoft Azure)

-

des machines virtuelles

a. Groupes de ressources

Nous allons dans un premier temps créer notre premier groupe de ressources pour notre environnement principal qui va héberger nos machines virtuelles relatives à la partie Active Directory et AAD Connect.

Veuillez suivre les étapes suivantes :

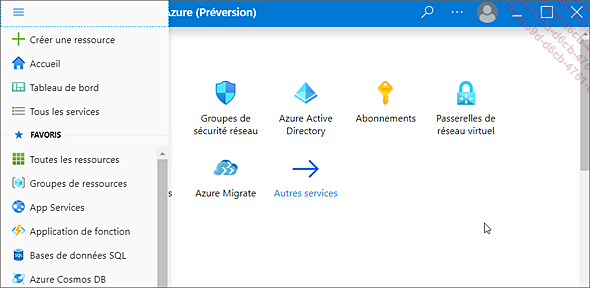

Rendez-vous sur le portail Azure à l’adresse : https://portal.azure.com

Cliquez ensuite sur Créer une ressource :

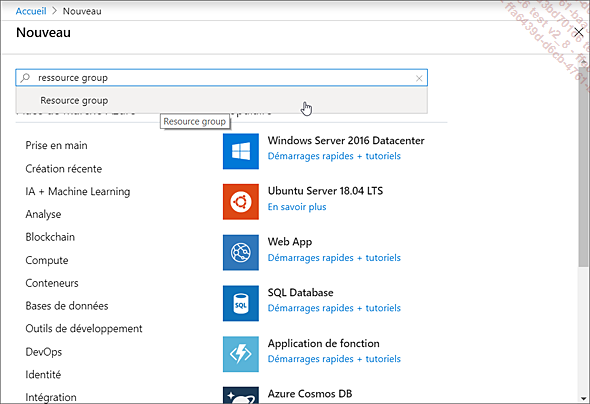

Dans la barre de recherche, il suffit de taper "Ressource group". Une fois que le groupe de ressources s’affiche, cliquez dessus comme ceci :

La fenêtre suivante apparaîtra alors, permettant de commencer...

Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations