Énoncé 2 : Normalisation des protocoles

Introduction

Durée : 2 heures 15

Mots-clés

couches réseau, modèle OSI, modèle TCP/IP, routeur, analyse de trames, passerelle par défaut, définition de routes.

Objectif

L’objectif de ce chapitre est de vous permettre d’acquérir un certain nombre de notions fondamentales liées au réseau : comparaison des modèles OSI et TCP/IP, définition des réseaux logiques et attribution des passerelles par défaut. Définition des routes sur les routeurs de l’inter-réseau IP. Vous apprendrez à décoder des trames données en hexadécimal.

Ces exercices correspondent au chapitre Normalisation des protocoles du livre Réseaux informatiques - Notions fondamentales dans la collection Ressources Informatiques aux Éditions ENI.

Matériel à prévoir

Vous devez avoir au préalable réalisé les TP du chapitre Présentation des concepts réseau : les systèmes d’exploitation Linux CentOS Stream 9 et Windows Server 2022 doivent être installés dans des VM sous VirtualBox.

Vous devez disposer d’un ordinateur équipé d’un accès internet.

Prérequis

Pour valider les prérequis nécessaires, avant d’aborder les exercices, répondez aux questions ci-après :

|

1. |

Au niveau de quelle couche du modèle OSI est réalisé l’échange à proprement parler des données ? |

|

|

2. |

Combien de couches comporte le modèle TCP/IP ? |

|

|

3. |

Qu’est-ce qu’une passerelle par défaut ? |

|

|

|

a. |

Un traducteur systématique de protocoles. |

|

|

b. |

Une adresse d’un routeur local à l’hôte IP. |

|

|

c. |

Un traducteur de haut niveau permettant la conversion par défaut de données provenant d’environnements différents. |

|

4. |

Quelle adresse correspond à une diffusion au niveau 2 ? |

|

|

|

a. |

255.255.255.255 |

|

|

b. |

FF.FF |

|

|

c. |

FF.FF.FF.FF.FF.FF |

|

|

d. |

1111 1111 |

|

5. |

Quel protocole est lié à la commande PING (Packet INternet Groper) en IPv4 ? |

|

|

|

a. |

IP |

|

b. |

TCP |

|

|

|

c. |

UDP |

|

|

d. |

ICMP |

|

6. |

Quel protocole est lié à la résolution d’une adresse IPv4 à partir d’une adresse MAC ? |

|

|

|

a. |

DNS |

|

|

b. |

ARP |

|

|

c. |

RARP |

|

|

d. |

PING |

|

7. |

Associez les nombres binaires et hexadécimaux suivants à leur écriture décimale : |

|

|

FF |

240 |

|

1111 0000 |

127 |

|

F3 |

192 |

|

0111 1111 |

160 |

|

1100 0000 |

243 |

|

A0 |

255 |

Énoncé 2.1 Rôle des couches du modèle OSI

Durée estimative : 5 minutes

À partir des trois types d’informations proposées ci-dessous :

Numéro de couche OSI

|

1 |

2 |

3 |

|

4 |

5 |

6 |

|

7 |

|

|

Couche OSI

|

Liaison |

Présentation |

Physique |

|

Réseau |

Session |

Transport |

|

Application |

|

|

Protocole associé

|

SQL |

V24 |

CLNP |

|

Serveur Web |

TP4 |

HTML |

|

HDLC |

|

|

Remplissez le tableau ci-dessous :

|

Numéro |

Nom de couche OSI |

|

Protocole |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Énoncé 2.2 Comparaison du modèle OSI avec le modèle TCP/IP

Durée estimative : 5 minutes

Représentez dans le schéma ci-dessous les équivalences entre le modèle OSI et TCP/IP :

|

Couche OSI (1983) |

|

Couche TCP/IP (1974) |

|

|

|

|

|

|

||

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Énoncé 2.3 Identifiants mis en œuvre dans le modèle TCP/IP

Durée estimative : 5 minutes

Positionnez dans le schéma ci-dessous les identifiants mis en œuvre dans un environnement TCP/IP :

Identifiants

|

Adresse IP |

Adresse MAC |

Numéro de port |

Exemples

|

TCP 80 |

192.168.0.1 |

00-50-FC-20-4C-CD |

|

Identifiants |

Exemple |

Couche TCP/IP (1974) |

|

|

|

|

|

|

||

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Énoncé 2.4 Définition des passerelles par défaut

Durée estimative : 20 minutes

|

1. |

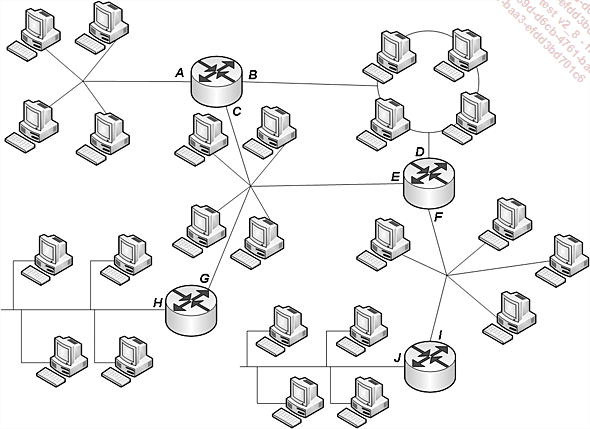

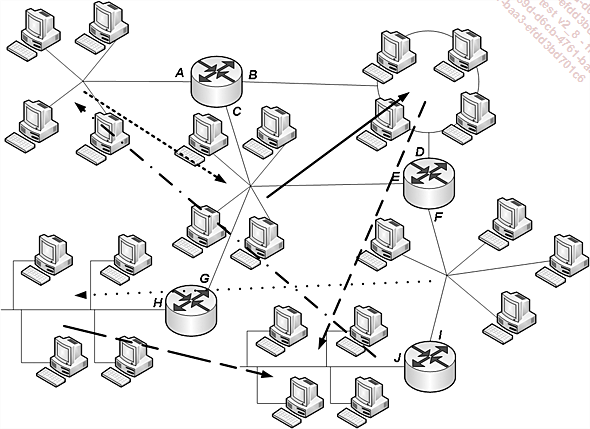

Dans ce schéma réseau, identifiez les réseaux de niveau 2 et affectez à chacun un identifiant logique (par exemple RL1, RL2, etc.). |

|

2. |

Définissez, pour chacun des hôtes de chacun des réseaux logiques, la passerelle par défaut. |

|

|

Justifiez pour chacun des hôtes la passerelle qui semble la plus appropriée. Expliquez les hypothèses envisageables. |

|

3. |

Voici ce qu’a donné une étude des flux sur le réseau concerné. Pour chacun des réseaux logiques, nous avons représenté sous la forme de flèches pointillées l’échange le plus probable avec l’un des autres. |

En fonction de ces nouveaux éléments, précisez quelles passerelles vous allez affecter aux hôtes situés sur les réseaux logiques où plusieurs passerelles sont possibles ? Il faut ici choisir une solution globale pour tous les hôtes d’un réseau logique donné, même s’il est possible d’affecter des passerelles différentes pour les hôtes d’un même réseau logique.

Énoncé 2.5 Définition des routes sur les routeurs

Durée estimative : 20 minutes

Vous allez reprendre le schéma de l’énoncé 2.4.

L’étape suivante va consister à définir les routes à affecter à chacun des routeurs de l’inter-réseau. Remplissez les tableaux suivants en définissant les routes les plus courtes possibles, pour atteindre chaque réseau logique à partir d’un routeur donné. Il faut définir une métrique pour comptabiliser le nombre de routeurs traversés y compris le routeur courant. Chaque routeur est identifié par ses interfaces.

Les tables de routage sont déjà remplies avec les réseaux connus par les routeurs car ils y possèdent une interface : par exemple, le routeur ABC a des interfaces sur les réseaux logiques, nommons-les RL1, RL2, RL3. Il faut donc lui apprendre les autres numéros de réseau, soit RL4, RL5 et RL6.

Routeur ABC

|

Réseau |

Interface |

Passerelle |

Métrique |

|

RL1 |

A |

A |

1 |

|

RL2 |

B |

B |

1 |

|

RL3 |

C |

C |

1 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Routeur DEF

Les réseaux logiques RL2, RL3 et RL5 sont connus du routeur du fait que ce dernier dispose d’interfaces directement connectées sur ceux-ci.

|

Réseau |

Interface |

Passerelle |

Métrique |

|

RL2 |

D |

D |

1 |

|

RL3 |

E |

E |

1 |

|

RL5 |

F |

F |

1 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Routeur GH

Les réseaux logiques RL3 et RL4 sont connus du routeur du fait que ce dernier dispose d’interfaces directement connectées sur ceux-ci.

|

Réseau |

Interface |

Passerelle |

Métrique |

|

RL3 |

G |

G |

1 |

|

RL4 |

H |

H |

1 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Routeur IJ

Les réseaux logiques RL5 et RL6 sont connus du routeur du fait que ce dernier dispose d’interfaces directement connectées sur ceux-ci.

|

Réseau |

Interface |

Passerelle |

Métrique |

|

RL5 |

I |

I |

1 |

|

RL6 |

J |

J |

1 |

|

... |

Énoncé 2.6 Interconnexion IP

Durée estimative : 5 minutes

L’objectif de cet exercice est de mettre en œuvre un adressage IP statique entre les VM Linux et Windows.

Notez au préalable les informations suivantes des VM avant le changement de l’adresse IPv4 :

Linux

Interface :

IPv4 :

Windows

Interface :

IPv4 :

Arrêt de l’ordinateur Linux

Fermez la session Linux.

Arrêtez la VM Linux.

Arrêt de l’ordinateur Windows Server

Arrêtez l’ordinateur Windows.

Configuration de la VM Linux

Dans les propriétés de la VM Linux, définissez un réseau interne d’interconnexion VirtualBox.

Configuration de la VM Windows Server

Effectuez la même opération avec la VM Windows en définissant Réseau interne.

Configuration TCP/IP de Windows Server

Démarrez la VM Windows. Ouvrez une session.

Ouvrez une invite de commandes et vérifiez les paramètres TCP/IP obtenus.

Adresse IPv4 : 169.254.___.___

Adresse IPv6 : fe80::__ __:__ __:__ __:__ __%__

Définissez les paramètres TCP/IPv4 suivants :

Adresse IPv4 : 192.168.1.100

Masque de sous-réseau : 255.255.255.0

Serveur DNS préféré : 192.168.1.100

Configuration TCP/IP de Linux

Démarrez la VM Linux.

Observez l’adresse IPv4 actuellement attribuée : .___.___ .___.___

Accédez...

Énoncé 2.7 Installation des Additions Invité et partage de dossier

Durée estimative : 5 minutes

L’objectif de cet exercice est d’installer les fonctionnalités Additions Invité afin d’autoriser le transfert de données entre les VM et l’ordinateur hôte exécutant VirtualBox.

Installation des Additions Invité

Depuis la VM Windows, sélectionnez simultanément les touches [Ctrl] droite + C pour faire apparaître le menu VirtualBox.

Cliquez sur le menu Périphériques puis Insérez l’image CD des Additions Invité.

Après avoir ouvert une session Administrateur, ouvrez le lecteur de CD pour démarrer le programme VboxWindowsAdditions.

Procédez à l’installation avec les options par défaut.

Partage de dossiers entre la VM et le poste de travail hôte

Nous allons voir comment mettre en œuvre un échange de document entre une machine Virtuelle et l’ordinateur physique sur lequel s’exécute VirtualBox.

Une fois la VM redémarrée, faites apparaître le menu de la machine virtuelle en cliquant sur [Ctrl] droite + C.

Ouvrez le menu Périphériques, puis cliquez sur Réglages des dossiers partagés pour partager un dossier situé sur votre ordinateur de manière permanente (exemple C:\partage). Ce dossier permet...

Énoncé 2.8 Installation de l’outil de capture de trames

Durée estimative : 5 minutes

Nous allons procéder au téléchargement puis à l’installation de Wireshark.

|

1. |

Téléchargez la version portable de Wireshark à partir du site officiel en choisissant la version Windows 64 bits. |

|

2. |

Placez l’exécutable téléchargé dans le dossier que vous avez précédemment partagé au moyen des Additions Invité. |

|

3. |

Installez Wireshark, en choisissant les options par défaut. |

|

4. |

Téléchargez WinPcap. |

|

5. |

Placez également WinPcap dans le dossier partagé, puis installez-le. |

Indice

Pour WinPcap, recherchez un driver compatible Windows 10 (et Windows Server 2016) à partir du site www.Win10Pcap.org.

Énoncé 2.9 Mise en œuvre d’une capture de trames

Durée estimative : 5 minutes

Nous allons procéder à la capture d’une requête ping (ICMP echo, ICMP echo reply).

|

1. |

Depuis Windows Server, démarrez Wireshark. Sélectionnez l’interface réseau Ethernet. |

|

2. |

Depuis une fenêtre Terminal Linux, effectuez un ping (limité à 4) vers Windows Server. |

|

3. |

Démarrez alors la capture Wireshark. |

|

4. |

Après quelques secondes, arrêtez la capture. |

|

5. |

Tapez dans Filter le mot icmp, puis développez les informations relatives au protocole Internet Control Message Protocol. |

Énoncé 2.10 Analyse de trames

Durée estimative : 1 heure

|

1. |

Trame n°1 : en vous appuyant sur les éléments fournis en annexes, décodez cette trame et complétez les informations manquantes : |

|

|

|

Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations