Mise en réseau

Introduction au réseau

Nous allons dans ce chapitre éclaircir les principales notions permettant de comprendre le fonctionnement d’un réseau.

Un réseau est un ensemble de machines ou de personnes connectées. Par métonymie cela désigne aussi l’ensemble des liaisons qui sont établies. C’est donc un moyen permettant à des utilisateurs ou des groupes d’utilisateurs de partager des données, des informations et des services.

On classe les réseaux en fonction de leur taille, de leur étendue et de leur architecture. Il existe trois catégories de réseaux :

-

Un réseau local ou LAN (Local Area Network) ou RLE (Réseau Local d’Entreprise) correspond à celui d’un bâtiment ou d’un site d’entreprise.

-

Un réseau métropolitain ou MAN (Metropolitan Area Network) est défini à l’échelle d’un quartier et peut couvrir l’étendue d’une ville.

-

Un réseau étendu ou WAN (Wide Area Network) est souvent constitué de plusieurs LAN interconnectés. On peut penser soit à un réseau d’entreprise permettant de relier ses différentes succursales, soit à un réseau global regroupant différent sites répartis dans plusieurs pays. Néanmoins, le meilleur exemple de WAN est Internet !

La catégorie...

Topologies

Les réseaux peuvent être structurés de manières différentes.

1. Bus

La topologie en bus repose sur une technologie en multipoints (point à point). Les ordinateurs sont reliés à la chaîne par un câble qui constitue le réseau. Cette configuration n’offre plus aucun intérêt à moins de vouloir relier deux postes à moindre coût.

2. Étoile

La topologie en étoile repose sur le principe des matériaux actifs. Un matériel actif remet en forme les signaux et les régénère avant de les rediffuser. Ces points centraux peuvent être des concentrateurs (hub) ou des commutateurs (switch). En pratique, c’est cette configuration que vous allez le plus souvent rencontrer.

3. Anneau

Cette topologie repose sur une boucle fermée en anneau constituée de liaisons point à point, chaque ordinateur étant relié au précédent et au suivant. Toutes les trames transitent par chaque nœud qui se comporte comme un répéteur. Une topologie en anneau est conseillée dans les cas suivants :

-

Les temps de réponse ne doivent pas se dégrader.

-

Un réseau à haute vitesse est requis.

Son inconvénient est qu’il n’est pas possible de le faire évoluer de manière importante.

4. Topologies dérivées

Voici...

Protocole TCP/IP

TCP/IP (Transmission Control Protocol/Internet Protocol) est le protocole de communication standard sur le réseau Internet. Il possède la particularité d’être routable (il peut acheminer des données à travers plusieurs réseaux différents) en introduisant des identifiants réseau supplémentaires (adresses IP) et il nécessite un plan d’adressage explicite.

Une adresse IP (Internet Protocol) identifie de manière unique la machine, plus précisément la carte réseau de la machine, ainsi que le réseau sur lequel elle est située. Cette adresse est utilisée pour toutes les communications entre les nœuds du réseau.

Il existe actuellement deux versions d’adresses IP :

-

IPv4 (IP version 4)

-

IPv6 (IP version 6)

1. Adressage IPv4

Le protocole IPv4 est le protocole utilisé à l’origine pour identifier de manière unique une machine sur un réseau. Une adresse IPv4 est codée sur 32 bits (4 octets de 8 bits chacun), représentés par 4 entiers décimaux compris entre 0 et 255 et séparés par des points.

192.168.0.1 est une adresse IPv4.

Il est possible de l’exprimer au format binaire ou décimal. La calculatrice Windows vous permet d’effectuer facilement ce type de conversion…

Par exemple, l’adresse 192.168.0.1 s’écrira en binaire :

1100 0000.1010 1000.0000 0000.0000 0001

Chaque adresse est constituée de deux parties :

-

La série de bits situés sur la gauche est appelée l’ID (Identifier ou Identifiant) du réseau (en anglais, Net Id).

-

La partie droite de l’adresse est nommée ID de l’hôte (ou Host Id).

Par exemple, dans un réseau noté 192.0.0.0, les ordinateurs qui le composent pourront avoir des adresses allant de 192.0.0.1 à 192.255.255.254.

Il a été décidé que le premier, les deux premiers ou les trois premiers octets seraient utilisés comme identifiant du réseau. De fait, plus le nombre de bits réservés à l’identifiant réseau est petit, plus il pourra contenir de machines.

Par exemple, un réseau noté 192.168.0.0 permet d’obtenir 65 534 combinaisons (256*256-2) alors qu’un réseau...

Connexion au réseau

Cette section présentera les prérequis nécessaires à la connexion d’un ordinateur à un réseau et la configuration à effectuer.

1. Matériel nécessaire

a. Carte réseau

La carte réseau fait partie des périphériques généralement intégrés sur toutes les cartes mères ou ordinateurs portables. Il est néanmoins possible d’en ajouter en utilisant le slot PCI Express d’une machine fixe ou le port USB.

Comme précisé dans le chapitre Configuration matérielle, il existe deux grandes catégories de cartes réseau :

-

Les cartes filaires, dites RJ-45. Elles permettent de connecter la machine uniquement à un réseau filaire. Actuellement, ces cartes autorisent des vitesses de transferts de 1 Gb/s, voire 40 Gb/s.

-

Les cartes sans-fil, dites Wi-Fi. Elles autorisent la connexion uniquement à des réseaux sans-fil à des vitesses théoriques pouvant atteindre les 9,6 Gb/s.

Une vitesse de transfert de 1 Gb/s correspond à 128 Mo/s.

Certains modèles permettent la connexion à un réseau téléphonique cellulaire (WAN) grâce à un périphérique supplémentaire et un emplacement pour une carte SIM.

Si vous ajoutez une carte réseau, Windows détectera un changement dans votre configuration et installera automatiquement le pilote en puisant dans sa base personnelle. Si le système d’exploitation ne dispose pas d’un pilote intégré, vous devrez procéder à l’installation du nouveau matériel. Insérez le disque d’installation fourni par le revendeur. Une fois le pilote installé et la connexion à Internet en place, vous pourrez alors rechercher un pilote plus récent sur le site du fabricant.

Qu’en est-il des adaptateurs USB ? Si vous choisissez un produit de qualité, vous ne serez probablement pas déçu et pourrez augmenter la connectivité de votre machine. Si votre carte mère est compatible, privilégiez un adaptateur USB3.

b. Câble Ethernet

Si vous projetez de vous connecter à un réseau filaire, vous aurez besoin de câbles Ethernet munis de connecteurs RJ-45 afin de relier les différents...

Périphériques réseau

Les périphériques réseau sont des équipements connectés et accessibles depuis un réseau. Ils peuvent être de plusieurs types :

-

Imprimantes multifonctions,

-

Routeurs, hub,

-

Stockage multimédia....

Sont volontairement exclus les autres ordinateurs ou serveurs qui ne seront pas, à proprement parler, qualifiés de périphériques.

Tous ces équipements posséderont une adresse IP propre et seront contactés par l’intermédiaire du réseau.

1. Imprimantes réseau

Outre l’installation du pilote et du logiciel de l’imprimante, nous aborderons plus précisément la partie réseau de l’installation.

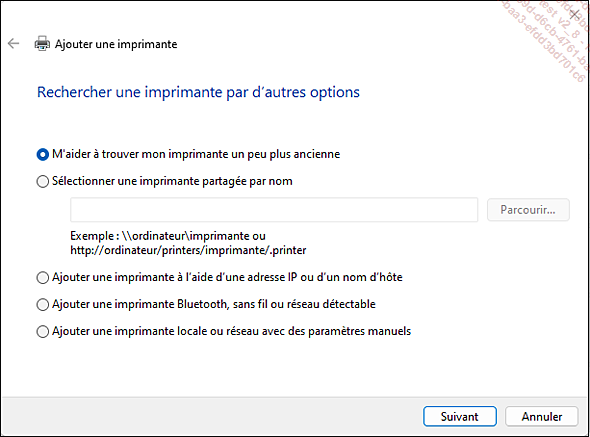

Il est possible d’ajouter une imprimante depuis Paramètres - Périphériques - Bluetooth et appareils - Imprimantes et scanners.

Cliquez sur Ajouter un appareil. L’ordinateur tente de détecter une imprimante.

Sélectionnez l’imprimante que vous souhaitez ajouter. Si elle n’apparaît pas, cliquez sur Ajouter manuellement.

Sélectionnez l’option appropriée suivant les informations que vous possédez : le nom de partage réseau de l’imprimante, son adresse IP...

Ensuite, sélectionnez le fabricant et le modèle de l’imprimante ou bien sélectionnez le disque d’installation.

Veuillez noter qu’il est parfois possible de configurer les paramètres réseau de l’imprimante directement depuis l’écran de celle-ci.

Il est ensuite possible de vérifier l’adresse IP ou le port réseau utilisé par l’imprimante :

Dans la liste des imprimantes installées sur la machine, cliquez sur celle dont vous souhaitez connaître les propriétés.

Cliquez sur Propriétés de l’imprimante.

Ouvrez l’onglet Ports. Une liste de ports apparaît. Celui utilisé par l’imprimante est coché. Il existe plusieurs types de ports :

-

port imprimante (LPT), aujourd’hui obsolète,

-

port USB,

-

port TCP/IP standard, pour une installation réseau,

-

port WSD,

-

port local,

-

et certains ports créés par le fabricant lors de l’installation (par exemple, EpsonNet Print Port)....

Sécurisation des liaisons distantes

Un utilisateur peut avoir besoin d’accéder à ses fichiers professionnels tout en étant hors de son entreprise. Il est donc nécessaire de sécuriser la connexion distante en toute transparence en utilisant les fonctionnalités VPN (Virtual Private Network). Windows 11 propose plusieurs fonctionnalités.

1. VPN

Windows 11 intègre un client VPN compatible avec les principales solutions actuelles : Check Point, Cisco, Juniper networks, Palo Alto Networks et SonicWall.

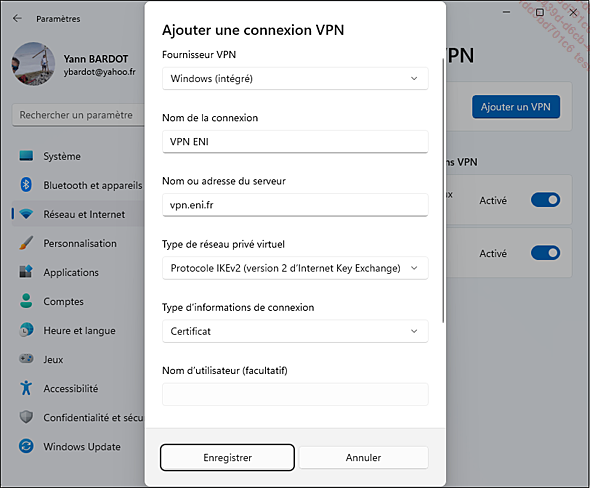

La configuration d’un client VPN se déroule ainsi :

Ouvrez Paramètres - Réseau et Internet - VPN.

Cliquez sur le bouton Ajouter un VPN.

Sélectionnez le Fournisseur VPN : Windows (intégré).

Nommez la connexion VPN.

Saisissez le nom ou l’adresse IP du serveur VPN.

Sélectionnez le Type de réseau privé virtuel : IKE2 par exemple.

Sélectionnez le Type d’informations de connexion : Certificat par exemple. Windows 11 permet l’authentification à l’aide d’un nom d’utilisateur, d’une carte à puce, d’un code unique ou d’un certificat.

Vérifiez que la case Mémoriser mes informations de connexion est cochée.

Cliquez sur le bouton Enregistrer.

Ces paramètres vous seront fournis...

Outils réseau

Il existe un grand nombre d’outils permettant d’obtenir des informations sur sa connexion réseau. Ils sont généralement utilisables depuis le terminal ou l’invite de commandes, exécutés de préférence en tant qu’administrateur. Si la commande ne fonctionne pas avec le terminal, basculez sur l’invite de commandes.

1. ping

Acronyme de Packet InterNet Groper, cet utilitaire fonctionne à la manière d’un sonar en mettant des requêtes d’écho ICMP (Internet Control Message Protocol) à une station du réseau. La commande permet de déterminer le temps nécessaire pour qu’un paquet atteigne son destinataire, sert à vérifier si une station est connectée au réseau ou si un serveur est disponible. Une station peut être désignée par son nom ou son adresse IP. Les commutateurs principaux sont :

-

-t : les signaux sont transmis jusqu’à ce que l’utilisateur interrompe le processus en appuyant sur la combinaison de touches [Ctrl]+[C].

-

-a : si la résolution de nom est effectuée correctement, la commande affiche le nom d’hôte correspondant.

-

-n <nombre> : cette option permet de définir le nombre de signaux émis. La valeur par défaut est 4.

-

-l <longueur> : cette option permet de définir la longueur du paquet de données (de 0 à 65 000 octets). La valeur par défaut est de 32 octets.

-

-f : ce paramètre empêche la fragmentation des paquets.

-

-s <valeur> : un dateur est utilisé afin de définir une évaluation du temps de réponse d’un ordinateur distant. Les valeurs possibles varient de 1 à 4. Fonctionne uniquement sur IPv4.

-

-k <HostList> : permet de définir un itinéraire source libre pour la transmission des paquets (les valeurs possibles vont de 1 à 4). Fonctionne uniquement sur IPv4.

-

-j <HostList> : permet de définir un itinéraire "source strict". Fonctionne uniquement sur IPv4.

-

-w <timeout> : permet de définir le temps d’attente au-delà duquel la station correspondante est déclarée inaccessible. La valeur est exprimée en millisecondes. La valeur par défaut...

Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations