Gestion de la sécurité

Les droits

Les droits dans SharePoint s’appliquent sur les éléments suivants par ordre d’héritage de l’objet, de la portée la plus importante à la moins importante :

-

Applications web ;

-

Collections de sites ;

-

Sites (site racine, sous-sites, espaces de travail...) ;

-

Objets de site (bibliothèque, liste) ;

-

Éléments de listes ou fichiers d’une bibliothèque.

Le principe d’héritage des droits s’applique par défaut et il est possible de casser l’héritage. Les droits s’appliquent aux entités suivantes :

-

Utilisateurs Active Directory ;

-

Groupes Active Directory ;

-

Groupes SharePoint : ils peuvent être composés d’utilisateurs et de groupes Active Directory.

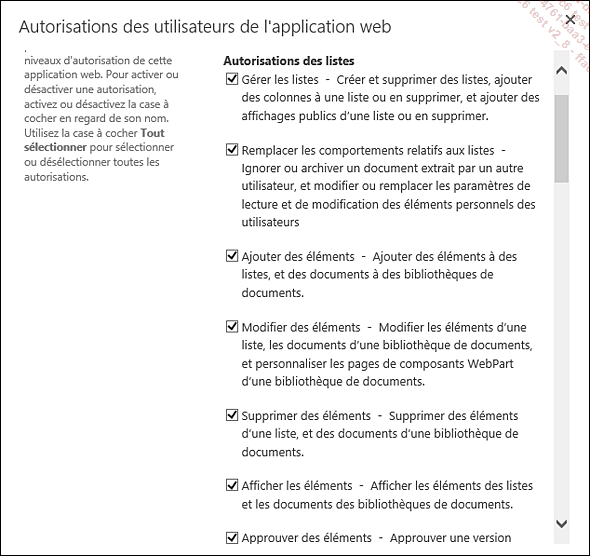

Il existe 33 droits unitaires dans SharePoint. La liste complète est accessible via le site d’administration centrale par l’onglet Gestion des applications et le lien Gérer les applications web. Sélectionnez une application et utilisez le bouton Autorisations des utilisateurs. Un commentaire permet de situer le contexte de chaque droit. L’illustration suivante ne comporte que les premières autorisations de niveau site.

Cette page permet également de désactiver certains droits pour l’application web en cours en décochant les cases correspondantes. Ces droits seront indisponibles dans les sites gérés...

Les stratégies d’autorisation

Les stratégies d’autorisation permettent de combiner l’octroi ou le refus de l’ensemble des droits unitaires dans un conteneur et s’appliquent au niveau d’une application web et au besoin, de façon différente sur chaque zone définie au niveau de l’application.

Gérer les autorisations en accordant ou refusant chacun des droits d’un objet aux utilisateurs ou groupes serait impensable. Les droits unitaires sont combinés dans des niveaux d’autorisation. À la création de la première collection de sites, cinq niveaux d’autorisation sont créés : lecture, collaboration, modification, conception et contrôle total. Vous trouverez ci-dessous la matrice des droits combinés pour chaque niveau d’autorisation, à l’exception du niveau contrôle total qui contient tous les droits unitaires.

|

Autorisations |

Lecture |

Collaboration |

Modification |

Conception |

|

Autorisations de listes |

||||

|

Gérer les listes |

X |

X |

||

|

Remplacer les comportements |

X |

|||

|

Ajouter des éléments |

X |

X |

X |

|

|

Modifier des éléments |

X |

X |

X |

|

|

Supprimer des éléments |

X |

X |

X |

|

|

Afficher les éléments |

X |

X |

X |

X |

|

Approuver les éléments |

X |

|||

|

Ouvrir les éléments |

X |

X |

X |

X |

|

Afficher les versions |

X |

X |

X |

X |

|

Supprimer les versions |

X |

X |

X |

|

|

Créer des alertes |

X |

X |

X |

X |

|

Afficher les pages des applications |

X |

X |

X |

X |

|

Autorisations de sites |

||||

|

Gérer les autorisations |

||||

|

Afficher les données Web Analytics |

||||

|

Créer des sous-sites |

||||

|

Gérer le site web |

||||

|

Ajouter et personnaliser des pages |

X |

|||

|

Appliquer des thèmes et des bordures |

X |

|||

|

Appliquer des feuilles de style |

X |

|||

|

Créer des groupes |

||||

|

Parcourir les répertoires |

X |

X |

X |

|

|

Utiliser la création de sites libre-service |

X |

X |

X |

X |

|

Afficher les pages |

X |

X |

X |

X |

|

Détailler les autorisations |

||||

|

Parcourir les informations utilisateurs |

X |

X |

X |

X |

|

Gérer les alertes |

||||

|

Utiliser les interfaces distantes |

X |

X |

X |

X |

|

Utiliser les fonctionnalités d’intégration des clients |

X |

X |

X |

X |

|

Ouvrir |

X |

X |

X |

X |

|

Modifier les informations personnelles de l’utilisateur |

X |

X |

X |

|

|

Autorisations personnelles |

||||

|

Gérer les affichages personnels |

X |

X |

X |

|

|

Ajouter/ Supprimer des composants WebPart personnels |

X |

X |

X |

|

|

Mettre à jour les composants Webpart personnels ... | ||||

Groupes SharePoint

Dans SharePoint, il est possible de créer des entités de sécurité dont le périmètre est restreint à l’application web, contrairement aux comptes Active Directory. Ce sont les groupes SharePoint. Ces groupes sont définis dans l’interface d’administration de la collection de sites et n’ont d’existence que dans les limites de cette collection. Ils peuvent contenir au choix :

-

Des utilisateurs Active Directory ;

-

Des groupes Actives Directory ;

-

D’autres groupes SharePoint.

À la création de la première collection de sites, plusieurs groupes SharePoint vides sont créés et disposent des niveaux d’autorisation correspondants.

|

Groupe SharePoint dont les membres... |

...disposent du niveau d’autorisation |

|

Visiteurs |

Lecture |

|

Membres |

Collaboration |

|

Concepteurs |

Conception |

|

Propriétaires |

Contrôle total |

Lorsque vous avez créé la collection de sites, vous avez dû définir deux administrateurs propriétaires. Ces deux comptes AD ont été ajoutés au groupe SharePoint Propriétaires. Il faut ensuite alimenter les autres groupes et, si nécessaire, en créer, comme inclure le groupe Utilisateurs du domaine au groupe SharePoint Visiteurs.

1. Créer des groupes SharePoint

Allez sur la page des paramètres de site à partir du site racine de la collection. Sur la page Autorisations de site, utilisez le bouton Créer un groupe du ruban AUTORISATIONS et renseignez les champs de la page de création :

-

Nom et description de moi-même...

Scénarios de gestion des droits

Il faut toujours appliquer les droits sur l’objet le plus haut dans la hiérarchie (collection de sites, site, bibliothèque ou liste puis fichier ou élément) car l’héritage s’applique depuis l’objet de portée globale.

1. Utilisateurs AD

Il est possible d’appliquer des droits par objet de site SharePoint pour chaque utilisateur de l’Active Directory. L’avantage d’une telle méthode est la possibilité d’appliquer des autorisations à une seule personne ponctuellement sur une bibliothèque ou une liste SharePoint. Elle atteint rapidement ses limites et l’administrateur doit documenter les droits qu’il accorde sur le portail sous peine de ne plus savoir rapidement qui peut faire quoi sur chaque objet de site.

2. Groupes AD

Il est aussi possible d’appliquer les droits sur des groupes Active Directory. Un des gros avantages est la non-dépendance de la gestion des groupes. L’infrastructure SharePoint ne gère aucun groupe mais utilise ceux présents dans l’AD pour appliquer les permissions. Par contre, des inconvénients subsistent tels que :

-

L’utilisateur du portail ne pourra pas voir les membres du groupe AD ;

-

Les permissions spécifiques sont peu flexibles : si les permissions sur l’objet SharePoint ne doivent pas être données à...

Principe d’héritage et application des permissions

Par défaut, tous les objets de la collection de sites (sites, sous-sites, bibliothèques, listes, fichiers, éléments de listes) héritent des autorisations de la collection. Afin d’appliquer des permissions différentes, il faut casser l’héritage.

Sélectionnez une des bibliothèques du portail. Utilisez le bouton d’accès aux paramètres de l’objet puis le lien Autorisations pour le composant : bibliothèque de documents.

Par défaut, il n’est pas possible de modifier les permissions car l’héritage s’applique. Pour le casser, utilisez le bouton Arrêter l’héritage des autorisations du ruban AUTORISATIONS. Un message de confirmation est affiché. Deux commandes supplémentaires sont alors disponibles. Les boutons de suppression et modification des autorisations sont également disponibles.

Le bouton Supprimer les autorisations uniques permet de remettre en place l’héritage de l’objet de niveau supérieur. Le bouton Accorder des autorisations permet d’ajouter des groupes SharePoint et des utilisateurs et groupes AD :

Saisissez le ou les identifiant(s) des entités à ajouter (utilisateur AD, groupe AD ou groupe SharePoint).

Cliquez sur le bouton Afficher...

Protection du contenu des fichiers via RMS

Le rôle Active Directory Rights Management Services (AD RMS) permet de mettre en œuvre une infrastructure de gestion de droits sur le contenu des fichiers. Pour les étapes d’installation de ce rôle, référez-vous au chapitre Annexes - Installation d’Active Directory Rights Management Services (AD RMS).

La configuration de l’intégration de RMS comporte trois parties. En premier lieu, il faut modifier les droits NTFS du fichier ServerCertification.asmx. Ce fichier se trouve sur le serveur RMS dans le dossier C:\Inetpub\wwwroot\ _wmcs\Certification. Il faut ajouter le compte d’ordinateur du serveur SharePoint et lui accorder les droits Lire et Lire et exécuter. Pensez à exécuter la commande iisreset après ces modifications.

Rendez-vous ensuite sur le serveur SharePoint dans le site d’administration centrale de la ferme :

Sélectionnez l’onglet Sécurité, puis le lien Configurer la gestion des droits relatifs à l’information.

Sélectionnez l’option Utiliser le serveur RMS par défaut spécifié dans Active Directory.

Cette option est utilisable car, lors de l’installation du cluster RMS, un Service Connection Point a été créé pour publier l’URL d’accès au service RMS dans l’annuaire. Enfin, chaque...

Authentification par jetons de revendications

Le mécanisme d’authentification des applications web utilise par défaut des jetons de revendications. Pour les administrateurs cependant, lors de la création d’une application web, ce changement n’est pas notable. En effet, le type d’authentification intégrée proposée laisse toujours le choix entre les protocoles Windows utilisés communément soient NTLM et Kerberos.

Gardez à l’esprit que SharePoint ne s’occupe pas de l’authentification de l’utilisateur qui exécute sa requête via son navigateur pour afficher une page d’une application web. La couche d’authentification est découplée du produit et assurée par le composant Windows Identity Framework. La principale raison de ce changement de fonctionnement est :

-

L’apparition de nombreux fournisseurs d’identité susceptible d’être utilisé pour se connecter à un site SharePoint ;

-

L’apparition des scénarios hybride ou des versions cloud des produits d’éditeurs et notamment d’Office 365 qui contient SharePoint Online.

De nombreux scénarios nécessitent désormais non plus d’identifier un utilisateur à partir d’une source unique disponible dans l’entreprise comme un annuaire Active Directory, mais d’identifier...

Conclusion

Retenons deux principes sur la gestion de la sécurité : SharePoint ne s’occupe pas de l’authentification. L’application fait confiance à un référentiel via les types d’authentification supportés, à savoir :

-

Windows (authentification intégrée NTLM ou Kerberos) ;

-

Revendications ;

-

Formulaires.

SharePoint ne gère que les autorisations d’accès aux objets à partir du moment où un identifiant est jugé comme valable par le référentiel d’authentification.

Sur tous les objets, de l’application web aux éléments ou fichiers, de nombreux droits peuvent être attribués ou refusés. Ces droits peuvent éventuellement être combinés dans des niveaux d’autorisation pour faciliter l’administration de la sécurité. Les droits peuvent être appliqués à des utilisateurs ou des groupes SharePoint ou Active Directory. Nous avons évoqué dans ce chapitre les scénarios d’utilisation de ces différentes entités avec leurs avantages et inconvénients. N’oubliez pas que plus votre intranet comportera d’objets, plus vous serez amené à définir des autorisations uniques non héritées. Pensez à conserver ces informations dans un document qui sera mis à...

Editions ENI Livres | Vidéos | e-Formations

Editions ENI Livres | Vidéos | e-Formations